攻防最前线:通过加密缺陷发现Hive勒索软件的主密钥

研究人员详细介绍了他们所谓的“第一次成功尝试”,即解密受Hive 勒索软件感染的数据,而不依赖于用于锁定对内容的访问的私钥。

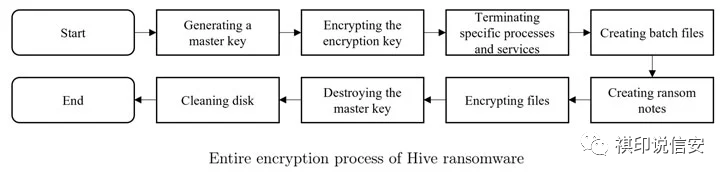

韩国国民大学的一组学者在一篇剖析其加密过程的新论文中表示: “通过使用通过分析确定的加密漏洞,能够在没有攻击者私钥的情况下恢复生成文件加密密钥的主密钥。”与其他网络犯罪组织一样,Hive 运营着一种勒索软件即服务,使用不同的机制来破坏业务网络、泄露数据并加密网络上的数据,并试图收集赎金以换取对解密软件的访问权限。

它于2021 年 6 月首次被观察到,当时袭击了一家名为 Altus Group 的公司。Hive 利用了多种初始攻击方法,包括易受攻击的 RDP 服务器、泄露的 VPN 凭据以及带有恶意附件的网络钓鱼电子邮件。该组织还实施越来越有利可图的双重勒索方案,其中参与者不仅通过加密还泄露敏感的受害者数据并威胁要在其 Tor 站点“ HiveLeaks ”上泄露信息。

根据区块链分析公司 Chainalysis 的数据,截至 2021 年 10 月 16 日,Hive RaaS 已使至少 355 家公司受害,该集团在 2021 年按收入计算的十大勒索软件品种中排名第八。与该组织相关的恶意活动还促使美国联邦调查局 (FBI) 发布了一份报告,详细说明了攻击的作案手法,并指出勒索软件如何终止与备份、防病毒和文件复制相关的进程以促进加密。

研究人员发现的加密漏洞涉及生成和存储主密钥的机制,勒索软件仅使用从主密钥派生的两个密钥流加密文件的选定部分,而不是整个内容。研究人员解释说:“对于每个文件加密过程,都需要来自主密钥的两个密钥流,通过从主密钥中选择两个随机偏移量并分别从所选偏移量中提取 0x100000 字节 (1MiB) 和 0x400 字节 (1KiB) 来创建两个密钥流。”

从两个密钥流的XOR 操作创建的加密密钥流然后与交替块中的数据进行 XOR 以生成加密文件。但是这种技术也使得猜测密钥流和恢复主密钥成为可能,从而可以在没有攻击者私钥的情况下解码加密文件。研究人员表示,他们能够利用该漏洞设计一种方法来可靠地恢复加密期间使用的 95% 以上的密钥。

研究人员说:“恢复92%的主密钥成功解密约72%的文件,恢复96%的主密钥成功解密约82%的文件,恢复98%的主密钥成功解密约98%的文件。”

冀公网安备13010202002766号

冀公网安备13010202002766号